Comment crypter des fichiers et des dossiers ?

Voyons les méthodes de cryptage des fichiers et des dossiers dans le système d'exploitation Windows :

Il existe différentes méthodes pour crypter des fichiers et des dossiers dans le système d'exploitation Windows. Nous allons d'abord aborder les méthodes qui sont intégrées au système d'exploitation Windows. Celles-ci peuvent être utilisées facilement en suivant des étapes de configuration simples.

En dehors de cela, il existe également divers outils logiciels qui fournissent une forte couche de sécurité pour le cryptage de la base de données sur notre système informatique. Nous explorerons ces outils plus loin dans cet article.

Les outils intégrés de base disponibles pour Windows sont les suivants :

- Protection des documents MS Office

- Système de fichiers crypté (EFS)

- Bit-Locker

1) Protection des documents MS Office pour Windows

Si nous avons besoin de crypter l'un des documents MS Office pour le protéger contre tout accès non autorisé, nous pouvons utiliser cette méthode, qui est très facile à appliquer. On peut utiliser cette méthode pour crypter n'importe quel document de fichier comme le fichier MS Excel, le fichier MS Power Point, MS Office, etc.

Les étapes sont les suivantes :

1) Tout d'abord, ouvrez le document que vous souhaitez protéger ou crypter.

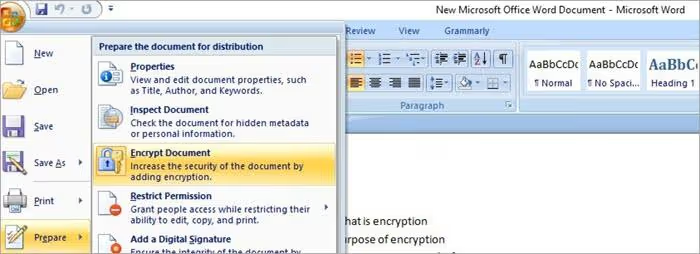

2) Allez dans le menu Fichier, puis sélectionnez l'option de chiffrement du document comme indiqué dans la figure ci-dessous.

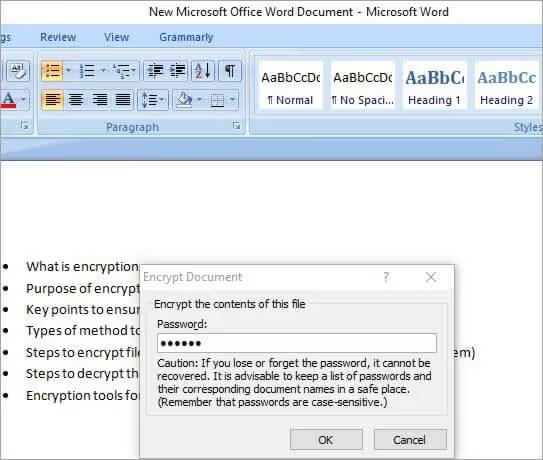

3) Une boîte de dialogue apparaît alors, vous demandant de saisir un mot de passe pour protéger le document, comme le montre la figure ci-dessous. Entrez le mot de passe et entrez à nouveau le même mot de passe pour confirmer le mot de passe correct puis cliquez sur le bouton OK. Le document est maintenant protégé, et ceci termine le processus de protection du fichier.

4) Si vous essayez d'ouvrir le document, il vous demandera d'abord le mot de passe, puis vous seul pourrez lire ou modifier le document. De cette façon, on peut crypter le document MS Office et le protéger contre tout accès non autorisé.

2) Cryptage du système de fichiers

Il s'agit d'un outil de cryptage intégré à Windows, qui est utilisé pour crypter les fichiers et les dossiers sur les lecteurs NTFS. EFS permet de crypter manuellement les fichiers, dossiers et répertoires individuels au lieu de crypter l'ensemble du disque. Les fichiers cryptés ne seront disponibles que lorsque l'utilisateur qui a crypté le fichier se connectera au système.

Au cours de ce processus, Windows génère la clé de cryptage, qui est automatiquement cryptée et stockée localement sur le PC. Ce processus n'est pas sûr à 100 % et nous devons donc utiliser un mot de passe fort pour nous connecter.

Étapes pour crypter des fichiers sur Windows en utilisant EFS

1) Dans Windows, sélectionnez d'abord le fichier ou le dossier que vous voulez crypter et cliquez dessus avec le bouton droit de la souris.

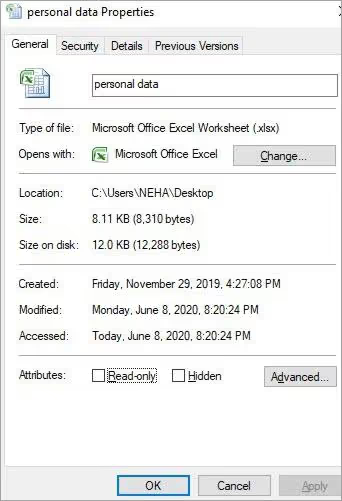

2) Maintenant, à partir des options du menu, sélectionnez l'option Propriétés comme indiqué dans la figure ci-dessous.

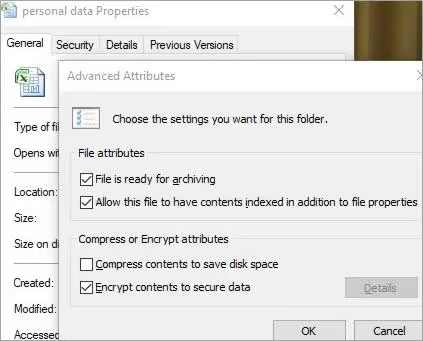

3) Sélectionnez le bouton Avancé dans le menu optionnel de la boîte de dialogue. La boîte de dialogue Attributs des paramètres avancés apparaît ensuite. Dans cette boîte, sélectionnez et cochez l'option "Encrypt content to secure data" et cliquez sur le bouton OK comme indiqué dans la figure ci-dessous. Cliquez ensuite sur Appliquer.

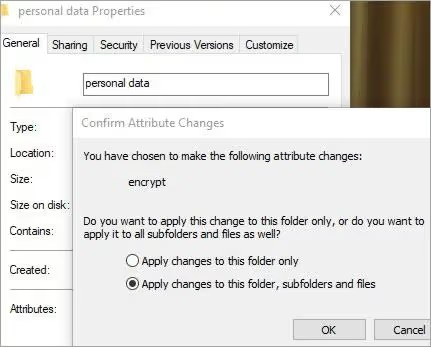

4) À ce stade, si vous avez choisi de crypter un dossier contenant un ou plusieurs fichiers, une boîte de dialogue de confirmation apparaîtra pour vous demander de confirmer les changements et de crypter tous les fichiers du dossier ou certains fichiers particuliers. Sélectionnez l'option "Appliquer les modifications à ce dossier, aux sous-dossiers et aux fichiers", puis cliquez sur OK.

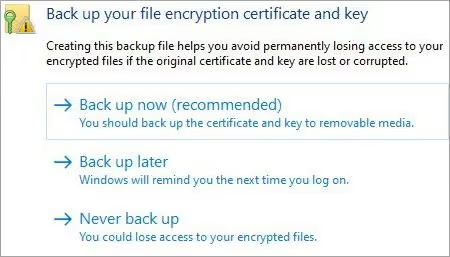

5) Une boîte de dialogue de message contextuel apparaît alors, qui affiche l'option de sauvegarde de la clé de chiffrement et du certificat de votre fichier. Si elle disparaît, vous pouvez également la retrouver dans la zone de notification de votre système d'exploitation.

6) Branchez le périphérique USB sur votre PC sur lequel vous souhaitez effectuer la sauvegarde. Cliquez ensuite sur l'option "Backup now (recommended)" comme indiqué dans l'image ci-dessous. Cliquez ensuite sur suivant pour poursuivre le processus.

7) Cliquez sur Next pour générer le certificat comme indiqué dans la figure ci-dessous.

8) Cochez maintenant le format de fichier .PFX pour exporter les fichiers et cliquez à nouveau sur Suivant comme indiqué dans l'image ci-dessous.

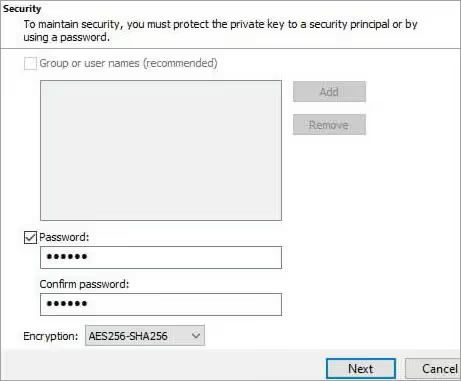

9) La boîte de dialogue du mot de passe apparaît maintenant. Entrez le mot de passe et entrez à nouveau le même mot de passe pour le confirmer, puis cliquez sur l'option Next pour continuer, comme indiqué dans la capture d'écran ci-dessous.

10) Ouvrez le périphérique USB, puis entrez le nom de la clé à exporter et cliquez sur Enregistrer. Le fichier sera maintenant enregistré avec l'extension .PFX sur votre périphérique USB. Cliquez sur l'option Suivant pour terminer le processus, puis cliquez sur le bouton OK. Vous pouvez maintenant retirer le périphérique USB en toute sécurité et le ranger dans un endroit sûr.

On peut utiliser n'importe quel dispositif de stockage comme un DVD, un disque dur portable, etc. pour faire des sauvegardes.

Étapes pour décrypter des fichiers et des dossiers sur Windows

Pour décrypter les fichiers et dossiers, nous devons suivre les mêmes étapes que celles mentionnées ci-dessus jusqu'à l'étape 4 et décocher la boîte de dialogue "Crypter le contenu pour sécuriser les données". Les fichiers sont alors à nouveau lisibles. Les mots de passe et la sauvegarde doivent être conservés dans un endroit sûr afin que nous puissions facilement les récupérer en cas de besoin pour décrypter les fichiers.

3) Bit-Locker

Il s'agit d'un outil de cryptage conçu pour les éditions de Windows, mais pas pour l'édition familiale de Windows à partir de Windows Vista OS. Il offre le cryptage de volumes entiers de données présentes sur le disque dur ou le périphérique externe inséré dans l'ordinateur.

Caractéristiques et fonctionnement :

- Il utilise la méthode de cryptage AES, avec un mode de chaînage de blocs de chiffrement et une clé de 128 et 256 bits.

- Bit-Locker est un outil qui offre un cryptage non seulement au niveau du logiciel mais aussi au niveau du matériel en utilisant une puce TPM (Trusted Platform Module).

- Si le TPM n'est pas installé sur votre système d'exploitation, vous pouvez également crypter les fichiers et les dossiers en utilisant le Bit Locker intégré au niveau du logiciel.

- Pour permettre à Bit Locker de chiffrer l'ensemble du volume du disque, celui-ci doit être partitionné en deux volumes. Une partition de démarrage est destinée au système d'exploitation et l'autre est maintenue non chiffrée et servira donc à démarrer le système d'exploitation. Une fois le partitionnement effectué, le processus de cryptage commence par la configuration des clés USB.

- Il existe différents modes de cryptage dans lesquels nous pouvons utiliser Bit Locker. Pour protéger le système d'exploitation des attaques physiques et des logiciels malveillants au démarrage, le mode matériel TPM est utilisé. La clé qui est utilisée pour le cryptage du volume du disque est codée par la puce TPM et n'est donnée au système d'exploitation que lorsque le CPU est démarré de manière lucrative.

- L'autre mode est le mode clé USB. Dans ce mode, l'utilisateur insère le dispositif USB dans l'ordinateur qui possède la clé de connexion qui permet à l'ordinateur de démarrer le système d'exploitation protégé par le Bit Locker. Pour un processus d'authentification correct, la clé de démarrage doit également être fournie avec les codes cryptographiques CCID, qui sont utilisés en combinaison afin que la clé ne soit pas volée pour un accès non autorisé.

- Une fois que le système a démarré avec succès en utilisant ces modes, il doit être utilisé avec l'EFS pour assurer le cryptage supplémentaire des fichiers sur le système d'exploitation en cours d'exécution.

Ainsi, le Bit Locker seul n'est pas un outil puissant de cryptage, car les virus malveillants et les gestionnaires de démarrage peuvent facilement l'attaquer. Il est donc suggéré d'utiliser des outils logiciels externes.

4) Outils de cryptage pour le système d'exploitation Windows

Il existe plusieurs outils et logiciels disponibles sur le marché pour le cryptage des fichiers et des dossiers dans le système d'exploitation Windows, mais nous allons ici comprendre uniquement certains outils populaires.

1) WINZIP

L'outil WINZIP est utilisé pour crypter les données sur les ordinateurs comme les PC, les ordinateurs portables et les serveurs dans un fichier de dossier compressé avec l'extension .zip avec une protection par mot de passe afin de fournir une sécurité de haut niveau pour les fichiers de données confidentielles.

Fonctionnalités

- Tous les types de fichiers, comme les fichiers image ou vidéo avec l'extension (.png, .jpg, etc.) ainsi que les fichiers MS Office peuvent être cryptés à l'aide de cette méthode. Nous pouvons crypter presque tous les types de formats de fichiers en utilisant cette méthode.

- Les procédés de cryptage utilisés sont la méthode de cryptage AES de 128 bits et 256 bits. Les chiffres indiquent la taille de la clé de cryptage, qui est utilisée pour crypter les données.

- Il peut également effectuer d'autres opérations que le cryptage de fichiers comme réaliser, compresser et gérer des fichiers.

Étapes du cryptage des fichiers de données :

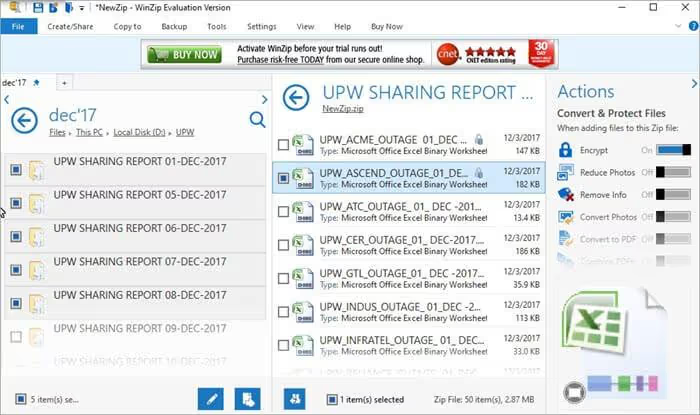

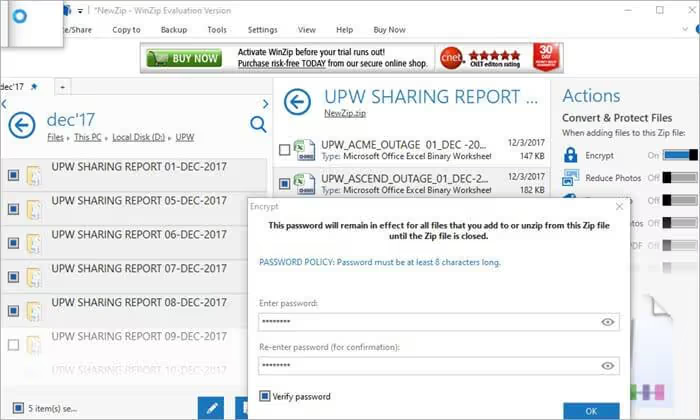

Étape 1 : Ouvrez WINZIP et, dans le panneau d'action, cliquez sur l'option de cryptage.

Étape 2 : Maintenant, faites glisser ou parcourez les fichiers que vous voulez crypter et compresser dans le panneau central nommé Newzip.zip comme indiqué dans la figure ci-dessous.

Étape 3 : Maintenant, ajoutez le mot de passe pour protéger le fichier lorsque la boîte de dialogue apparaît pour entrer le mot de passe et entrez à nouveau le même mot de passe pour confirmer comme indiqué dans l'image ci-dessous.

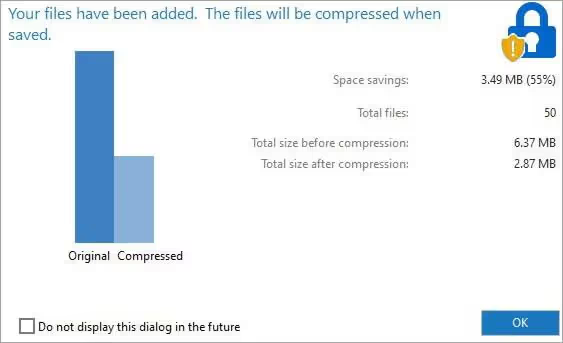

Étape 4 : Cliquez sur le bouton OK. Ensuite, la boîte de dialogue apparaît et vous demande de terminer la procédure de compression. Cliquez sur OK et enregistrez les modifications pour terminer le cryptage comme indiqué dans la capture d'écran ci-dessous.

Ceci termine le processus de cryptage de WINZIP. Nous pouvons également effectuer d'autres opérations en utilisant l'outil WINZIP comme la conversion du fichier MS Office en format PDF et la réduction de la taille du fichier de données ou du fichier image afin qu'il puisse être facilement envoyé par e-mail, etc.

Tarifs

WinZip 24 Standard : $35.34

URL officiel : WINZIP

2) Crypto Expert

L'outil Crypto-Expert est un outil de sécurité des données beaucoup plus puissant, sûr et fiable que les autres outils de chiffrement intégrés au système d'exploitation Windows. Il est donc très populaire dans son utilisation et également très facile à utiliser.

Fonctionnalités

- Il fournit un coffre-fort sécurisé pour toutes les données présentes sur votre ordinateur, votre disque dur ou vos portables avec un fonctionnement rapide à la volée.

- L'outil assure la sécurité de tous les types de données stockées dans le PC, comme les différents types de documents MS Office, les fichiers PowerPoint, les fichiers d'image, les fichiers audio, les fichiers vidéo et les fichiers de données de sauvegarde des e-mails.

- La méthode de chiffrement utilisée ici est le chiffrement AES avec des algorithmes de clé de chiffrement de 64 et 256 bits, 3DES, CAST, et la méthode Blowfish.

- Il peut facilement prendre la sauvegarde sécurisée des données en utilisant une clé USB et la seule chose dont nous avons besoin est le mot de passe pour déverrouiller la voûte et après avoir pris la sauvegarde immédiatement verrouiller la voûte. Le coffre-fort peut avoir une taille illimitée, qui peut être supérieure à 10 Go, et l'utilisateur peut créer plusieurs coffres-forts pour sécuriser les données.

- La chambre forte peut également être partagée avec un PC distant via le réseau local en fournissant à l'utilisateur distant les clés de déverrouillage et il est impossible d'y accéder sans mot de passe.

- En cas de vol du système, les données resteront sécurisées et aucune personne non autorisée ne pourra accéder aux données personnelles sécurisées car le coffre-fort apparaîtra comme un pilote normal de la plate-forme Windows.

Tarifs

Crypto Expert 8 : 59.95$

URL officiel : Crypto Expert

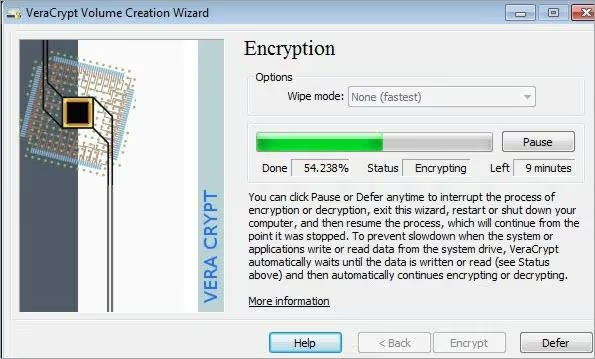

3) VeraCrypt

Ce logiciel prend en charge la méthodologie de cryptage à la volée, ce qui signifie que le cryptage des données, y compris les fichiers de données, les dossiers, l'espace libre, les métadonnées, les fichiers d'image et multimédia, la sauvegarde des courriels, etc. est effectué automatiquement avant que l'ensemble des données ne soit sauvegardé et décrypté automatiquement avant d'être téléchargé sur un appareil, sans l'intervention d'un utilisateur externe.

Ainsi, aucune donnée ne peut être lue et décryptée sans la combinaison correcte du mot de passe et des clés de cryptage par quiconque accède au PC ou au système.

Fonctionnalités

- Les fichiers de données sont enregistrés sur le volume de Vera Crypt et peuvent être copiés à partir de là par la méthode du glisser-déposer sur le PC local et peuvent être enregistrés sur la RAM en utilisant le mot de passe et les clés corrects. Il en va de même pour le processus de décryptage.

- Le logiciel Vera Crypt ne stocke jamais sur le disque local les données demandées au volume Vera Crypt pour être copiées ou ouvertes sur le système local.

- Mais il ne stocke que la partie de l'ensemble du fichier que l'on demande à voir ou à lire dans la mémoire vive de manière temporaire, car elle n'est disponible que pour les utilisateurs pendant un certain temps. Ainsi, lorsque nous fermons le fichier et éteignons le système d'exploitation Windows, les données seront supprimées de la mémoire et redeviendront cryptées.

- Pour les rendre accessibles, nous devons saisir le bon mot de passe et les bonnes clés, encore et encore. Il s'agit donc d'un logiciel de sécurité pour Windows largement utilisé pour le cryptage des données sensibles et personnelles.

- Les clés de chiffrement utilisées par ce logiciel sont AES, Serpent et Twofish. Vera crypt offre également une certaine souplesse en matière de cryptage, puisqu'il peut accomplir le processus en partitions en utilisant la méthode de la partition virtuelle.

- De plus, il s'immunise contre les nouveaux logiciels introduits dans le système, qui peuvent être des virus ou des logiciels malveillants attaquant le système de sécurité.

- Outre Windows, il prend également en charge les systèmes d'exploitation MAC et Linux.

Tarifs

Gratuit

URL officiel : Vera Crypt

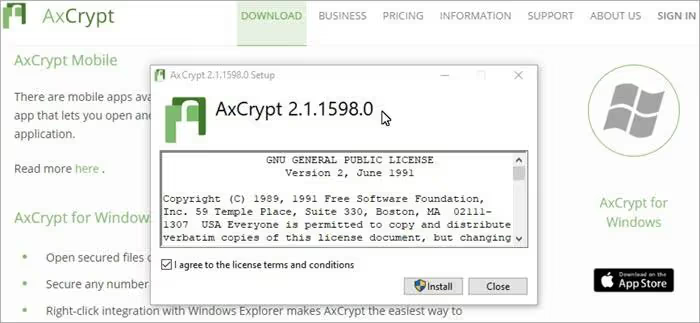

4) Ax Crypt

C'est un logiciel très léger et facile à installer et à utiliser. C'est un logiciel de cryptage multilingue qui peut fonctionner avec de nombreuses langues comme le français, l'allemand, l'italien, l'espagnol et le russe, etc.

Fonctionnalités

- Il utilise une méthode de cryptage AES de 128 et 256 bits à des fins de sécurité.

- Elle offre également des services de stockage en nuage pour transférer les données confidentielles et personnelles en toute sécurité sur le réseau en nuage vers le serveur final distant, qui est connecté sur le réseau en nuage par l'intermédiaire d'un tiers.

- Le logiciel crée automatiquement des dossiers Ax Crypt sur le réseau cloud pour transférer et partager des données en toute sécurité. Nous pouvons simplement transférer les données en double-cliquant dessus et les sauvegarder en utilisant la même méthode.

- La meilleure caractéristique est que le logiciel sécurise individuellement chacun des fichiers uniques d'un dossier et surveille également les nouveaux fichiers ajoutés au dossier de l'ordinateur ou du système. Lorsqu'un nouveau fichier est ajouté, il le sécurise automatiquement et individuellement.

- De plus, en utilisant ce logiciel, plusieurs fichiers peuvent être sélectionnés et sécurisés à la fois en un seul clic.

- Il dispose également d'une fonction de gestion des mots de passe afin que l'utilisateur puisse les gérer en conséquence. Il peut également partager les clés de cryptage avec d'autres utilisateurs, et les fichiers cryptés peuvent alors être consultés par d'autres utilisateurs du réseau, mais ils doivent avoir un mot de passe différent.

- Il prend en charge le cryptage des fichiers de données de plus de 2 Go avec la fonction de conservation des métadonnées,

- Il est compatible avec toutes les versions de Windows OS et également avec les smartphones android. Ainsi, ces caractéristiques rendent son utilisation populaire.

Tarifs

Gratuit

URL officiel : Ax Crypt

Résumé.

L'objectif principal de ce tutoriel est de comprendre les différentes méthodes disponibles pour crypter les données confidentielles et les fichiers ou dossiers présents sur le système d'exploitation Windows afin de fournir une sécurité de haut niveau au volume de données.

Il existe trois méthodes intégrées pour crypter les fichiers et les dossiers sur le système, que nous avons vues ci-dessus à l'aide de divers exemples et captures d'écran.

Outre ces options, nous pouvons également utiliser certains outils logiciels pour effectuer ces actions. Ces outils sont conçus pour cette opération spécifique uniquement et offrent des fonctions de sécurité améliorées et improvisées, ainsi que des fonctions de stockage et de partage, en plus du processus de cryptage de base.

Nous avons expliqué quatre de ces outils ci-dessus à l'aide de captures d'écran et nous avons également partagé l'URL officielle afin que chacun puisse les télécharger si nécessaire et acquérir une connaissance approfondie de ces outils.

.svg)

.avif)